В отличие от статического пароля одноразовый обеспечивает большую безопасность — если злоумышленник даже перехватит его, может не успеть воспользоваться. OTP-пароли создаются благодаря алгоритму случайных чисел и догадаться, какая последовательность выпадет в следующий раз мошенник не сможет. И это тоже преимущество OTP-паролей.

Конечно, чем длиннее пароль, тем, с одной стороны, злоумышленнику сложнее его подобрать, но и, с другой стороны, обычному пользователю сложнее запомнить и ввести пароль вручную. Так что в этом вопросе на помощь человеку приходят технологии. Ключи YubiKey — одни из самых эффективных, поэтому рассмотрим, как они работают.

Как работают OTP-пароли из YubiKey

Серии ключей безопасности YubiKey 5 и YubiKey FIPS поддерживают несколько протоколов OTP, это:

Yubico OTP — 128-битный пароль, состоящий из 44 символов; 12 из них неизменны, они служат идентификатором самого устройства YubiKey. Такой пароль практически невозможно подделать. Ниже пример такого пароля, вызванного трижды.

cccjgjgkhcbbirdrfdnlnghhfgrtnnlgedjlftrbdeut

|

- OATH-HOTP и OATH-TOTP — это 6–8 значительных одноразовых паролей, которые изменяются в течение 30 секунд. В кодах TOTP код генерируется с помощью хэша HMAC(sharedSecret, timestamp), где метка времени меняется каждые 30 секунд. Общий секрет часто предоставляется как QR-код или предварительно запрограммирован в аппаратном маркере. А в кодах HOTP вместо отметки времени используется счетчик аутентификации. При настройке этой функции важно проследить, чтобы счетчик времени на устройстве был настроен на точное время.

-

Преимущества использования OTP на YubiKey

- Секреты всегда остаются на ключах YubiKey. Считать из них информацию невозможно. С телефона или компьютера, в случае взлома и запуска шпионского программного обеспечения, информация может быть считана.

- Ключи не требуют подзарядки в отличие от телефона, который часто используют для двухфакторной аутентификации. Так что даже если вы забудете подзарядку, то сможете попасть в свои аккаунты где угодно с помощью аппаратных устройств.

ОТР, вызываемые прикосновением на компьютере

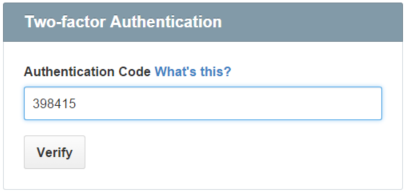

Если настроить функцию OTP-паролов на YubiKey таким образом, чтобы она вызывалась прикосновением, процесс авторизации будет выглядеть так:

- по запросу сервера нужно вставить ключ в USB-разъем;

- поставить курсор мыши в текстовое поле;

- коснуться металлической части золотого цвета и ключ автоматически передаст OTP-пароль.

ОТР, вызываемые прикосновением на мобильном устройстве

Поскольку на мобильном устройстве есть функция NFC, то процесс аутентификации немного отличается — нужно поднести ключ к задней части телефона, коснуться экрана там, где должен быть введен пароль. Также ключ может подключаться к мобильному устройству с помощью соответствующего интерфейса: USB-C или Lightning.

Как настроить OATH-HOTP и OATH-TOTP

Настроить функцию одноразового пароля на YubiKey можно двумя методами:

- настроить на вызов прикосновением OTP-паролов с помощью Менеджера YubiKey (рекомендовано) или инструментов CLI (для этого требуется соответствующий опыт разработчика);

- используя приложение — аутентификатор Yubico (инструкция).

Благодаря интуитивно понятному интерфейсу, вы можете быстро настроить соответствующие функции и использовать аппаратные устройства в полном объеме, чтобы повысить безопасность ваших аккаунтов и защититься от фишинга.

Если вы не знаете, какой ключ YubiKey будет лучше всего соответствовать вашим пожеланиям, рекомендуем пройти быстрый тест.

Похожие материалы в Базе Знаний

Как настроить YubiKey в Linux с помощью функции “вызов-ответ”

Аппаратные ключи безопасности YubiKey делают вашу систему более защищенной. А саму процедуру входа в аккаунты — более быстрой и удобной. Следуйте следующим инструкциям, чтобы легко добавить необходимые настройки в Linux.Настройка YubiKey в Linux значительно отличается...

5 способов установки ПО Yubico на Linux

Для того, чтобы пользоваться ключами YubiKey в системе Linux, вам понадобится установить соответствующее программное обеспечение (ПО) Yubico: Аутентификатор Yubico; YubiKey Manager; Встроенные репозитории; Пакеты PPA Yubico; Компиляция из исходного кода. Установка...

Как настроить YubiKey в Linux с помощью функции U2F

С помощью аппаратных ключей безопасности YubiKey ваша система получает повышенный уровень защиты, а процесс входа в аккаунты становится быстрее и удобнее. Чтобы легко настроить необходимые параметры в системе Linux, следует придерживаться указанных...