Сканер відбитків

на смартфоні —

наскільки це надійно

Сканер відбитків на смартфоні — наскільки це надійно

Ще років 20 тому мало хто замислювався, навіщо потрібен сканер відбитків пальців, а сьогодні він присутній на багатьох смартфонах, випущених після 2014 року. Погодьтеся, зручно розблокувати пристрій, підтверджувати покупки в інтернет-магазинах або відкривати облікові записи в онлайн-сервісах одним дотиком.

Але чи надійні сканери відбитків пальців на смартфонах з погляду інформаційної безпеки? Давайте розбиратися.

Як хакери зламали iPhone 5S — прорив у галузі біометрії

20 вересня 2013 року стартував продаж iPhone 5S — пристрою iPhone сьомого покоління з біометричним сканером Touch ID, що став справжнім проривом у біометричній автентифікації. Примітно, що роком раніше корпорація Apple за 356 млн доларів придбала компанію Authentec, що спеціалізується на комп’ютерній безпеці, управлінні ідентифікацією та виробництві біометричних сканерів.

Тоді це був перший смартфон, який мав біометричний сканер. Передбачалося, що його наявність дозволить надійно захистити інформацію на пристрої від зламу.

Проте вже за кілька днів група німецьких хакерів опублікувала покрокову інструкцію зламу Touch ID. Суть їхнього методу полягала у прикладанні до сканера факсиміле, зробленого зі знімка відбитка пальця власника. Сам відбиток технічно можна зняти з шибки або склянки та трохи підправити у фотошопі.

Спочатку відбиток сфотографували у високій роздільній здатності (2400 dpi) і роздрукували на цупкому папері, картоні (1200 dpi), потім залили латексом (або звичайним столярним клеєм) і дочекалися висихання. Відокремлена форма, надіта на палець зловмисника, була сприйнята датчиком як палець справжнього власника. Вийшло, що сканер можна обдурити за допомогою муляжу.

Це не завадило компанії продовжити випуск моделей з біометричним сканером і мало вплинуло згодом на продаж iPhone 6, iPhone 6 Plus, iPhone 6s, iPhone 6s Plus та інших пристроїв компанії. Щобільше, тенденцію далі підхопили всі виробники смартфонів, продовжуючи відкривати та вдосконалювати нові технології, щоб усунути недоліки попередніх версій.

Побоювання користувачів щодо біометричної безпеки

Надсилання відбитка на сервер

Практично відразу після продажу перших пристроїв та скандальної історії зі зламом Touch ID, компанії Apple було пред’явлено звинувачення у відправленні сканів відбитків пальців на сервери, де їх могли вкрасти шахраї. Проте компанії вдалося спростувати це звинувачення, оскільки під час збереження відбитка створюється пара ключів з урахуванням криптографічного шифрування. Далі для зберігання та зіставлення відбитка використовується спеціальний чіп, що знаходиться всередині пристрою. А на сервер передається лише відповідний йому зашифрований криптографічний ключ, за яким ніяк не можна відтворити сам знімок.

Примітка. Експерти з цифрової криміналістики все ж таки можуть або отримати відбиток з пам’яті смартфона за допомогою спеціалізованого програмного забезпечення, або обійти захист телефону, незважаючи на блокування користувача за допомогою відбитка пальця.

Відрізаний палець для зламу

Практично відразу після презентації iPhone 5S багато потенційних покупців стали висловлювати побоювання, що злодії почнуть відрізати пальці власників, щоб розблокувати їхні пристрої. Однак Себастьян Таво, директор з технологій Validity Sensors, запевнив, що технологія радіочастотного ємнісного датчика враховує низку показників (вологість, температуру тощо). Тому відрізаний палець не працюватиме як ключ.

Види біометричних сканерів та їх надійність

Поверхня подушечки пальця не тільки має унікальний папілярний візерунок, зітканий з конфігурації виступів (гребенів), западин, пор на поверхні шкіри, але й має теплові та електричні характеристики. Це означає, що для отримання відбитка пальця можна використовувати світло, тепло, електрику, ультразвук. На сьогодні сканери відбитка, що використовуються на персональних пристроях, можна розділити на три основні групи:

- оптичні — одержують відбиток за допомогою світла;

- напівпровідникові — одержують відбиток за допомогою електрики чи тепла;

- ультразвукові — одержують об’ємний відбиток за допомогою звуку.

Розглянемо їх переваги та недоліки.

Оптичні сканери

Оптичні сканери

Оптичний сканер зазвичай встановлюють на OLED-дисплеях. Він працює подібно до фотоапарата: під час прикладання пальця ділянка сканера підсвічується і відображення світла від пальця потрапляє на світлочутливу матрицю, де далі перетворюється на цифрове зображення.

Переваги оптичних сканерів:

- Їх можна встановлювати прямо під сенсорні екрани користувацьких пристроїв, що дуже зручно для використання.

Недоліки:

- швидкодія сканера безпосередньо залежить від роздільної здатності матриці;

- працюють з двовимірними зображеннями, а світло відбивається однаково як від шкіри, так і від іншої поверхні, відповідно оптичні прилади простіше обдурити;

- стабільність їхньої роботи дуже залежить від чистоти та вологості пальця;

- іноді зчитувач погано працює за наявності захисного скла або захисної плівки на екрані.

Ємнісні сканери

Напівпровідникові сканери

Існує кілька видів напівпровідникових сканерів (термічні, радіочастотні, ємнісні, датчики тиску), але більшість з них (крім ємнісних) у смартфонах зазвичай не використовуються через серйозні недоліки — високу ціну, громіздкість, нестійку роботу із зображенням, схильність до швидкого зношування (зокрема датчики тиску). Тому розглянемо найпоширеніші з них – ємнісні сканери.

Ємнісні сканери виконані на основі кремнієвої пластини, що містить мікроконденсатори, розташовані в матриці. Саме сканування ґрунтується на змінюванні заряду конденсаторів під час дотику до поверхні пальця. І оскільки ширина папілярного гребеня становить близько 450 мкм, а конденсаторні модулі мають розмір 50 × 50 мкм, такі сканери досить точно зчитують відбиток, фіксуючи мінімальні відмінності в папілярному малюнку.

Переваги ємнісних сканерів:

- низька собівартість;

- найвища швидкість обробки інформації у порівнянні з іншими видами сканерів;

- точність та надійність роботи;

- ефективно працює навіть у разі забруднення чи сухості поверхні пальця.

Недоліки:

- встановлення ємнісного сканера під екрани персональних пристроїв неможливе;

- щоб здешевити девайс, виробники використовують більш бюджетні варіанти сканерів, а їхня роздільна здатність низька, тому їх можна обдурити за допомогою муляжів;

- щоб сканер працював без збоїв, був більш довговічним, щоб він був більш захищеним він муляжів (працював з більш високою роздільною здатністю), краще використовувати ємнісні сканери на окремих, виносних пристроях.

Ультразвукові сканери

Ультразвукові сканери

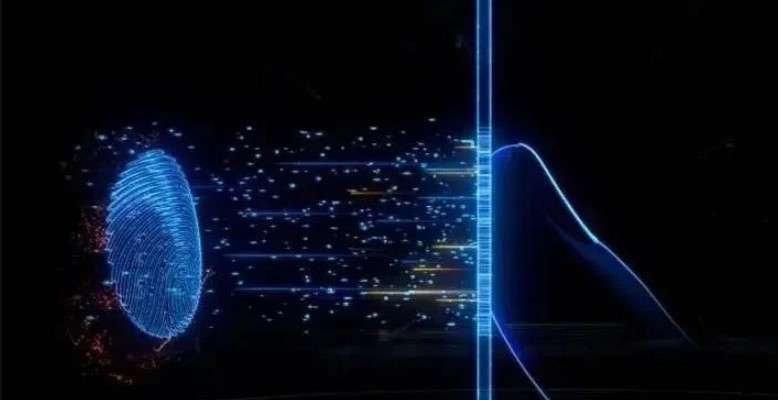

Такі прилади працюють за принципом УЗД-сканера. Пристрій надсилає невідчутні ультразвукові сигнали на поверхню пальця. Вони відштовхуються від нього і повертаються до сканера, який розпізнає зображення в тривимірній проєкції.

Переваги такого пристрою:

- висока точність та надійність зчитування навіть при забрудненнях;

- немає необхідності торкатися пристрою;

- прилад може бути встановлений не тільки під склом, а й у будь-якому місці пристрою, оскільки сигнали проходять крізь багато поверхонь;

- неможливо обдурити такий сканер муляжем.

Недоліки:

- розробка технологій ще в процесі вдосконалення і масово не впроваджена;

- висока ціна на такі пристрої.

Незважаючи на недоліки пристроїв, їх можна назвати надійними через неможливість підробити відбиток.

Які сканери найнадійніші

Ми перерахували в нашій статті найбільш популярні сканери відбитків на сьогодні, всі вони мають переваги та недоліки. Але щоб не вибирати між високою ціною та якістю, ми пропонуємо альтернативний варіант – ємнісні ключі безпеки YubiKey серії Bio з датчиком відбитка.

Їхні переваги:

- якісні пристрої практично не піддаються зносу завдяки надійному армованому корпусу без вставних або висувних частин;

- вони мають рівень захисту від пилу та вологи IP68 — тобто можуть знаходитися під водою на глибині до 1 метра або впасти в пісок і після цього продовжити роботу наче нічого й не було;

- відбиток пальця зберігається на чіпі та не передається на сервер; при цьому, на відміну від смартфонів, пристрій повністю захищений від читання та копіювання, тому ніякими спеціалізованими засобами інформацію на них прочитати не можна (там просто немає прихованих або відкритих папок для читання як на персональних пристроях);

- ключ безпеки YubiKey Bio працює з тисячами майданчиків, де ви можете потенційно поміняти вхід за паролем на вхід за відбитком або використовувати ключ для двофакторної автентифікації; для цього пристрій підтримує всі необхідні протоколи: FIDO2, FIDO U2F;

- ключі YubiKey серії Bio мають два види форм-факторів: USB-A, USB-C, тож можуть біти використані не лише для смартфонів, але й інших персональних пристороїв.

Знайти докладнішу інформацію або замовити описаний вище пристрій ви можете тут. Якщо вам потрібна консультація, звертайтесь за телефоном: +38 (044) 35 31 999